Webサイトを開くと、人間であることを確認する画面が出ることありますよね。

おなじみの、私たちが普段なんとなくチェックを入れているあの画面。

これを偽装した詐欺が世界中で爆発的に広がっています。

詐欺の名前は ClickFix(クリックフィックス)。サイバー攻撃の入口の47%を占めます。

この記事では、その仕組みと対策お伝えします。

ClickFix とは – 1クリックで始まる攻撃

ClickFix は、2024年3月にセキュリティ会社 Proofpoint が初めて観測・命名した攻撃手法です。

「マルウェア」ではなく「手口の名前」。人間の心理を利用して、ユーザー自身に攻撃を実行させる、ソーシャルエンジニアリングの一種です。

攻撃の流れはこんな感じです。

- メール等を利用して詐欺サイトへ誘導

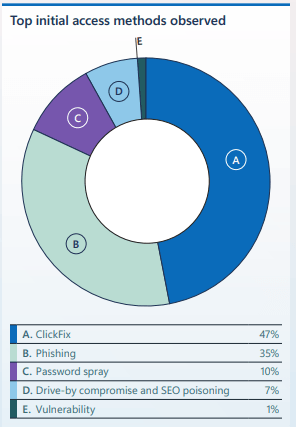

- 「あなたは人間ですか?」「セキュリティ検証が必要です」という警告画面が表示

- クリックすると「認証完了のため、このコマンドを実行してください」という指示

- 言われた通りにする

- 裏で外部サーバーから本物のマルウェアがダウンロードされ、実行される

- パスワードや個人情報が抜き取られる

ポイントは、ユーザーが「自分で」コマンドを実行するところ。

ターミナルを起動するのも、貼り付けるのも、Enterを押すのも、全部ユーザー本人です。

どれくらい広がっている?

「いやいや、わざわざターミナルを開いてコマンド貼り付けて実行とか、普通やらないでしょ?」

そう思う方もいると思います。ですが数字を見ると驚きます。

かなり多くの人が引っかかっています。

- ESET(セキュリティ大手)の2025年上半期レポートで、ClickFix攻撃は前6ヶ月比で 517% 増加

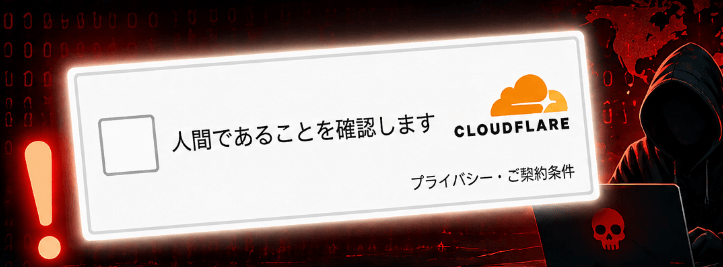

- Microsoft が観測した初期侵入手法の 47% が ClickFix 経由(2025 Digital Defense Report)

- 2025年4月、米国の医療大手 DaVita が ClickFix を多用する Interlock 集団のランサムウェアで被害(約270万人の患者情報が流出)

特に Microsoft の数字が衝撃的です。「初期侵入の47%」というのは、サイバー攻撃の入り口のほぼ半分が ClickFix になっているという意味です。

従来のフィッシングメール(35%)を抜いて、ついに第1位の攻撃手法になりました。

引用元:Microsoft Digital Defense Report 2025 36ページ

攻撃しているのは誰か – 国家レベルの話

ここからが、もう一段ゾッとする話となります。

この攻撃手法は、ダークサイトで 月額200〜1,500ドル の正規商品として販売されています。マニュアル付きで、技術力がそれほど高くない攻撃者でも実行できる状態です。

さらに ClickFix を使っているのは、いわゆる「ハッカー個人」だけではありません。

2024年末から2025年にかけて、下記のような国の支援を受けたサイバー攻撃グループも次々と採用しているんです。

- イラン

- 北朝鮮

- ロシア

いわばプロもこの攻撃の有益さを認めているということです。

AIが追い風になっている

なおこの ClickFix、AIによって被害が爆発的に拡大しています。

なぜなら、AI が登場したことで攻撃の「質と量」が一気に変わったからです。

- 偽サイトの量産 : 本物そっくりのデザインを大量生成できる

- 多言語化 : 日本語の偽サイトも自然な文章で作られるように

- 標的に合わせたカスタマイズ : 特定の業界・会社向けに偽サイトを瞬時に作れる

私たちが「変な日本語だから怪しい」と判断していた時代は、もう終わりました。

AIによって攻撃側のコストがほぼゼロになり、結果として普通の人でも標的になりやすい時代になってしまいました。

基本の仕組みはとてもシンプル

ClickFixの基本的な仕組み自体は、ものすごくシンプルです。

- ユーザーが詐欺サイトにアクセス

- 偽の「人間ですか?」または「セキュリティ警告」画面が表示される

- ボタンを押した瞬間、JavaScriptがコマンドをクリップボードに自動コピー

- ユーザーが自分でターミナル(またはWin+R)を起動して貼り付け→Enter

- マルウェア感染

JavaScriptで言うと、navigator.clipboard.writeText() という標準のAPIを1行呼ぶだけで、ボタンを押した瞬間にクリップボードを書き換えられます。これは正規のサイトでも普通に使われている機能です。

なおここから発展して、ブロックチェーン上にコードを設置したり、Base64でコードを変換したりする手口も広がっています。

自分でも作ってみた

試しにサクッと作ってみました(ただ、良くない見本なので、コードは共有しません)。

ボタンをクリック→JavaScriptを実行。これだけ。

ユーザーはコマンドをコピーしたことになります。そこからターミナルを起動し、コピーしたコマンドを貼り付けてEnterキーを押せば終了。

防ぐにはどうしたらいい?

この攻撃の肝は、信用できそうなサイトから指示されること。そして、「30秒以内に完了してください」と急かされることです。そしてユーザー自身がコマンドを実行することで完了します。

つまり、防ぐには下記3つを意識するだけでOKです。

- 30秒以内など急かしてくるサイトはあやしいと思う

- ターミナル起動やキーボード操作を指示してくるのはあやしいと思う

- 日本語が自然でも、公式っぽくても、それだけでは信用しない

さいごに

詐欺の手口を見ていくほどに、人間の心理をうまく利用していることに感心させられます。

これまでは、Web上の詐欺は「日本語がおかしい」「どこかあやしげ」で、引っかかる人が限られている側面もありました。

ですが、AIによってこの部分が劇的に改善しました。もちろん、普通の人にとってはひどいことになったという意味です。

もはや、怪しげとかいう判断基準は通用しません。最近は一流企業の、おそらくスキルの高いエンジニアでもアカウントを取られたり侵害されたりしています。

ただ、ClickFix 詐欺は、ユーザーが自分の手で、最後の一押しをして完了します。

攻撃者がブロックチェーンを使おうが、AIで偽サイトを量産しようが、国家レベルの予算を投じようが、この最後の一線を越えるのは私たち自身です。

誘導されるままにコマンドを実行しない、何かを入力しない。これが、ClickFix 時代の最強の防御になります。