2026年5月、「Claude for Chrome」というブラウザ拡張機能に、深刻な脆弱性が見つかりました。報告書は「ClaudeBleed(クロードブリード)」という名前で公開されました。

内容をざっくりお伝えすると、

「権限を一切宣言していないChrome拡張機能が、Claude for Chromeを乗っ取り、ユーザーのGmail・Google Drive・GitHubを操作できてしまう」というもの。

恐ろしい事態ですが、さらにこわいのは、この報告は氷山の一角にすぎないこと。

Chrome拡張機能はAIに対応できていない部分が多く、これまでにも色々な事件が起こってきました。本記事では、ClaudeBleedをまずお伝えした上で、Chromeの他事件についても見ていきます。

なお、本記事について、下記2点ご留意ください。

「Claude for Chrome」と今回の攻撃

Claude for Chromeは、Chrome用の拡張機能です。

Claude(claude.ai)を、ブラウザの中から呼び出して、開いているWebページの内容を読ませたり、Gmail・Google Drive・GitHubといったサービスの操作を任せたりできるようにするものです。

いってみれば、Claude for Chromeは、あなたとWebサイトの間に入る『優秀な通訳兼秘書』のような存在です。

しかし今回の脆弱性は、『隣に座っている見ず知らずの人が、あなたのフリをして通訳(Claude)に指示を出せてしまう』というものでした。通訳はそれが隣の人からの指示だと気づかず、あなたのGmailを勝手に送ってしまうのです。

想定される攻撃の流れ

攻撃者は、たとえば【拡張機能A】を開発したとします。そして、Claude for Chromeを使っているユーザーがこれをインストールしたとします。

すると、次のようなことが行われます。

- ユーザーが claude.ai を開く

- 拡張機能Aのプログラムがそのページに自動で差し込まれる

- 差し込まれたプログラムは、Claude for Chromeに向けて命令を送る

- Claude for Chromeは「claude.ai から来たメッセージだから、ユーザーの操作だ」と判断して、命令をClaude本体に渡す

もう、やりたい放題ですね。Claude for Chromeを通じてclaude.aiを操作して、次のようなことが実施できます。

- Google Driveドキュメントの共有

- Gmailの送信

- Githubリポジトリの共有

ユーザーはきづかないのか

Claude for Chromeは本来、Gmail送信やDrive共有のような重要な操作の前に「実行してもよいですか?」と確認画面を出します。ところが、この確認フローも突破できてしまうことが分かりました。

プログラムで、「Yes, proceed(はい、続けてください)」を繰り返し送り続けることで、Claudeは「OKを得た」と判断して、突き進んでしまうのです。

Anthropicの対応

なおAnthropicは、この脆弱性の報告を受けて修正版(バージョン1.0.70)を出しています。

ですが、Claude for Chromeには「Privilegedモード」というモードもあります。これは、確認画面そのものを出さずに自動実行するモードで、Claudeに自律的に作業を任せたい場面のために設計されたものです。

修正されたエディションでも、このPrivilegedモードへの切り替えが可能でした。そしてこれにより、ふたたび攻撃が実行できてしまうことが発覚しました。

Chrome拡張機能の仕組み

ただ今回のような脆弱性が起こる裏には、Claude for Chromeというより、Chrome拡張機能にも問題があったりします。

そもそもChrome拡張機能には、ユーザーが何も操作しなくても、特定のサイトを開いた瞬間に勝手にプログラムを実行する仕組みがあります。

広告ブロッカーがまさにそうです。Webサイトを開くと、何もしなくても勝手に広告が消えていますよね。

この「自動で動く」仕組みは、AIを想定されていません。ですが今、AIを動かすために、この機能が利用されうるのです。

Claude.aiを動かすための設定

具体的にどんなふうに行うか、少しコードを使って説明します。

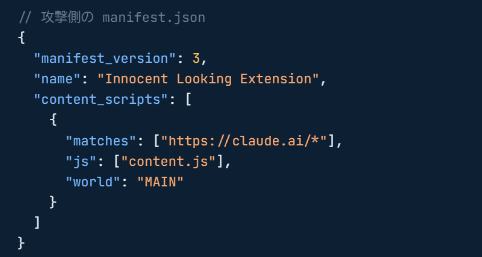

Chrome拡張機能を作るときには、「設定ファイル」というものを必ず用意します。ファイル名は manifest.json といいます。この設定ファイルに「自分はどんな権限を使います」「どのサイトで動きます」といったことを書きます。

これを利用して、攻撃者は次のようにmanifest.jsonを書くことができます。

すると、この拡張機能をいれたユーザーは、 claude.ai を開いた瞬間、自動的にプログラム(上記例でいえばcontent.js)がそのページに差し込まれます。

悪意のある拡張機能はなぜ審査をとおるのか

Chrome Web Store(Chrome拡張機能のストア)に登録されるには、審査があります。悪意ある拡張機能は審査でひっかかりそうですよね。

ところが、ここにも落とし穴があります。上記のような設定ファイルには「permissions(権限)」という項目がありません。つまり、この拡張機能は「特別な権限を何も要求していない」ことになります。

「特別な権限を要求していない、無害そうな拡張機能」として扱われるので、審査に通りやすくなります。

これはClaudeだけではない

Google Chrome拡張機能に関する脆弱性や被害は、実は他にも多数あります。

今回のClaude for Chromeの件は、セキュリティ研究者が事前に発見・報告した脆弱性であり、現時点では悪用事例の報告は出ていません。ですが、実際に大きな被害をもたらした事件もあります。

例えばつぎのようなものです。

Gemini Live in Chrome の脆弱性(通称 Glic Jack)

2026年1月にGoogleが修正した脆弱性で、ChromeブラウザのGeminiパネル(カメラ・マイク・ローカルファイルへのアクセス権を持つ部品)に、権限の低い拡張機能がコードを注入できてしまうというものでした。

偽AI拡張機能による90万ユーザーの会話流出

「Chat GPT for Chrome with GPT-5, Claude Sonnet & DeepSeek AI」(約60万ユーザー)と「AI Sidebar with Deepseek, ChatGPT, Claude, and more」(約30万ユーザー)の2つの拡張機能が、ChatGPTやDeepSeekでの会話と、ユーザーが開いているすべてのタブのURLを、30分ごとに攻撃者のサーバーに送信している事件がありました。

こちらは「正規の拡張機能のフリをして悪意ある動作をする」というシンプルな手口でした。ただし片方の拡張機能は、Chrome Web Storeの「Featured(注目)」バッジまで取得していました。

「正規」の分析ツールがAI会話を収集していたケース

Webサイト分析サービス「Similarweb」の拡張機能(約100万ユーザー)や、生産性向上ツール「Stayfocusd」(約60万ユーザー)といった、いわゆる「正規の」ツールが、AI会話を収集する機能を組み込んでいたという事件もありました。

なお「規約に書いてあるから合法」ということになりますが、ユーザーがそれを読んで同意したかは別の問題です。

3つの事件に共通すること

ここまで紹介した事件には、次のような特徴があります。

- 権限の低い拡張機能が、強い権限を持つAIに干渉する

- 正規の拡張機能のフリをして悪意ある動作をする

これらすべてに共通する根本的な問題は、Chrome拡張機能のセキュリティの仕組みが、AI時代を想定して作られていない、ということです。

AIを通じて、かなりのプライベートデータ・機密情報が簡単に入手されるようになった今、Google Chromeはこういったデータを簡単にとるためのツールとして利用されてしまうのです。

ユーザーとして、今できる対策

正直に書くと、現時点で「完璧な対策」はありません。

ただ、ここまでお読みいただいたことを知っているだけでも、十分な対策となります。

不要な拡張機能をいれないこと。AI系の拡張機能は注意すること。これが大事です。

生成AIという津波が押し寄せる今、これまでのルールが通用しないことは今後も出てくると思います。

ルールが変わるのを待たず、自衛が必要な時代といえますね。私の方では生成AIとセキュリティに関するコンテンツをお届けしていきます。

役立ったと思って頂けたら、Xなどフォローしてくださいね。新しいコンテンツを作った時にお知らせしています。