2026年4月、CAMPFIREが最大22万5,846件の個人情報漏洩可能性を公表。続いて5月1日には、マネーフォワードがGitHub経由の不正アクセスとカード情報370件の流出可能性を発表。

立て続けに起きた2件のニュースの根本原因は、GitHubアクセス権の漏洩。GitHubとかかわりの深いエンジニア界隈で話題となっていました。

本記事は、2026年5月5日時点で公開されている情報をもとに、GitHubで今すぐできる対策をまとめたものです。

「開発会社ではないけど、ある程度対策しておきたい」「個人で今すぐできることを知りたい」と思ったら、ぜひ参考にしてくださいね。

両社とも調査継続中のため、今後新しい情報が出てきた場合は本記事の見解が変わる可能性があります。あらかじめご了承ください。

▶Youtube動画版はこちら↓↓漏洩実演デモ付きです。併せてご覧ください

事件の整理

まずはそれぞれの事件について簡単にまとめます。

CAMPFIREの漏洩事件

クラウドファンディング国内最大手のCAMPFIREさんで起きた事案です。

*日付は記事が書かれた日にち

- 2026年4月3日:4/2にGitHubアカウントに第三者による不正なアクセスがあったと表明

- 2026年4月14日:一部の個人情報が閲覧可能な状態であったことを表明

- 2026年4月22日:データベース(顧客情報)に不正なアクセスの痕跡が確認されたことを表明

- 2026年4月24日:漏洩したものを報告(氏名、住所、電話番号、メールアドレス、口座情報)

漏洩した可能性のある情報には、氏名、住所、電話番号、メールアドレス(プロジェクトオーナー・支援者)22万以上。内、約8万2千件で口座情報も含まれていたとのこと。

マネーフォワードの漏洩事件

続いてマネーフォワードです。2026年5月1日に第一報が公表されました。

- 2026年5月1日:GitHubアカウントに第三者による不正なアクセスがあったと表明

流出した可能性がある個人情報は、マネーフォワード ビジネスカードのカード保持者370件分の氏名(アルファベット)とカード番号下4桁。

共通点は認証漏洩とリポジトリの中身

両社の事案、共通点を整理するとこうなります。

- GitHubアカウントの認証情報が漏れた

- リポジトリの中に重要な情報が入っていたために被害が拡大した

GitHubアカウントが漏れた原因

ではアカウントはどうやって漏れたか?

GitHubアカウントが第三者にアクセスされるルートは、以下のようなものがあります。

- パーソナルアクセストークン(PAT)の漏洩

- ログインパスワード+セッションCookieの漏洩

- OAuthアプリやGitHubAppの認可情報経由

- SSH鍵の漏洩

CAMPFIREはPATが原因

CAMPFIREについては、事件の第二報(4/14)に、再発防止策として、次のようにしています。

・個人用アクセストークンへの依存を見直し、権限を限定した認証方式への移行

個人用アクセストークンとあり、GitHubのPATを使って不正アクセスされたと考えられます。

マネーフォワードはどう侵入されたか?

マネーフォワードの場合は、公式発表からは、不正アクセス経路が明らかではありません。ただ、下記の公式文書より読み取れることはあります。

第三者による不正なアクセスが発生し、『GitHub』※1内の「リポジトリ」※2がコピーされたことが判明しました。

事象の発覚後、速やかに追加被害を防ぐため、以下の措置を行っております。

・不正アクセスの経路となった認証情報の無効化およびアカウントの遮断(完了)

・ソースコードに含まれる各種認証キー・パスワードの無効化と再発行の実施(概ね完了)

GitHubでcloneできる認証手段は、PAT、SSH鍵、セッションCookie、OAuthトークンのいずれかです。

また、「認証情報の無効化」と「アカウントの遮断」を別工程として書いています。アカウント本体とは別の認証情報(PAT・SSH鍵・セッションCookieなど)も漏れていたと考えられます。

認証情報が漏れる原因~AI時代に悪化

認証情報が洩れる原因はいくつか考えられます。たとえば次のとおりです。

- マルウェア感染

- フィッシング

- GitHub等へうっかり公開

- パスワードの使い回し

- 退職者・元委託先のアカウント残存

- 委託先・連携サービス経由

中でも最近は、1・2・3が増えています。これはAIの影響といえます。

マルウェア・フィッシングといった詐欺の手口は、AIを使うことでパーソナライズ化された画面を使い、より巧妙に罠を仕掛けられるようになってきました。

うっかり公開については別の記事で書いていますが、バイブコーディングにより、増加しています。WebやGitHubをボットが巡回して機密情報を拾い上げる手口にもAIが活用されており、漏洩から悪用までのスピードも上がっています。

GitHub漏洩を防ぐ4つの対策

ここからは、今のうちに対策しておきたい4つのポイントをお伝えします。

- 対策①PAT(パーソナルアクセストークン)

- 対策②リポジトリに重要情報を入れない

- 対策③GitHubに接続しているツールの確認

- 対策④セキュリティログの確認

中でも、パーソナルアクセストークン(PAT)に力を入れてお伝えします。というのも、PATはMCP連携に利用できるため、最近利用が増えており、狙われやすい情報だと考えられるためです。

対策①PAT(パーソナルアクセストークン)

まずPATとは何かですが、これはGitHubに対して操作する権限を持った「鍵」のようなものです。次のような時に使われます。

- プログラムやツールがGitHubに自動でアクセスする時

- 自分が

git pushする時 - 他の人にリポジトリへのアクセス権を渡す時(非推奨)

- AIツールとのMCP連携

設定にもよりますが、一時的になんでもできるチケット、みたいなものです。

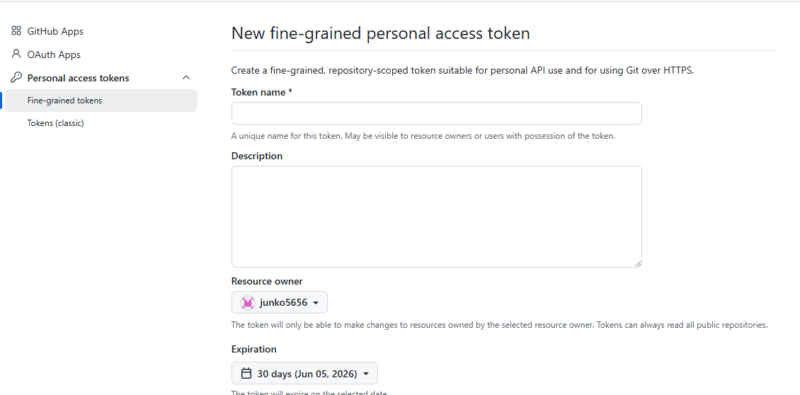

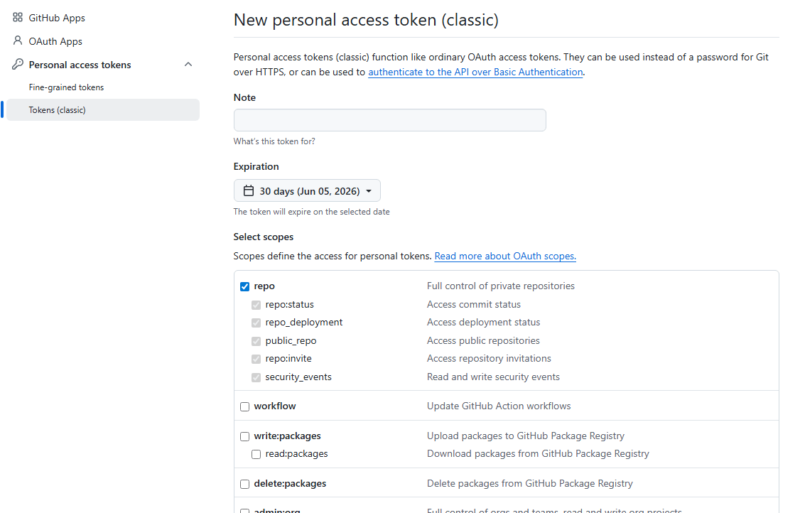

PATには2種類ある

PATには、Classic(クラシック)とFine-grained(ファイングレインド)の2種類があります。Classicは権限がリポジトリ単位で大雑把ですが、Fine-grainedは特定のリポジトリ・特定の権限のみに絞り込めるため、GitHub公式も後者を推奨しています。

PATはMCP連携にも使われる

Claude CodeやCursorなどのAIツールからGitHubを操作する際、MCPサーバー経由でPATが認証情報として使われます。

設定ファイル(~/.claude.jsonなど)にPATを書き込むことで、AIがGitHubの操作を行えるようになります。

PATは二段階認証がきかない

PATは、ブラウザログインで使う2FA(二要素認証)の枠組みの外で動くため、一度発行されたPATを使う際には2FAは挟まりません。そのため、PATが漏れた場合、2FAでは守れません。

これがPATが漏れた時の本質的な怖さです。

PATが漏れたときに何がおこるか?

実際どんなことが起こるのか。次のようなシナリオで考えてみます。

- プロジェクトAの全アクセスOKのPATを発行(Classic PAT)

- マルウェアに感染、または不注意でPATを外部に渡してしまう。

- 攻撃者がそのPATを使って、アクセスできる全リポジトリを丸ごとダウンロード

Classic PATは特に危険で、発行者がアクセスできる全リポジトリにアクセスできてしまう設計です。リポジトリ単位で絞ることはできません。そのため、上記のシナリオが可能になります。

とはいえ、Fine-grainedであっても、漏洩した場合には、許可したリポジトリにアクセスされてしまいます。

PAT対策

GitHubの「Settings → Developer settings → Personal access tokens」を開きます。ここに過去に発行したPATが全部並んでいます。

使っていないPATや、誰に渡したか覚えていないPAT、権限が大きすぎるPATがあれば、見直しをおすすめします。

また今後は、PATを発行する時はClassic PATではなく、Fine-grained personal access tokensを選びましょう。

対策②リポジトリに重要情報を入れない

両社の事案で重要なポイントがもう一つあります。リポジトリの中に顧客情報漏洩につながるものが入っていた点です。

GitHubのアクセス権の漏洩というより、リポジトリの中に重要情報が混入していたことが、被害規模を決定づけたわけです。リポジトリに重要情報を入れないようにします。具体的には、次のような項目です。

- 本番のデータベース接続情報

- APIキー、認証トークン

- 本番の個人情報・テストデータ

予防策は、まず .env ファイルを .gitignore で除外すること。

また、ツールを使用する手もあります。機密情報チェックにgitleaksといったツールも使えます。またGitHubの公式スキャン機能(Push ProtectionとSecret Scanning)もあります(プライベートリポジトリは有料版でサポート)。

対策③GitHubに接続しているツールの確認

「Settings → Applications」を開くと、過去に自分がGitHubで認証して使った外部ツールの一覧が見えます。

使っていないものは削除しましょう。これらの連携先サービスが侵害された時、保管されている認証情報が一気に漏れるリスクがあるためです。

対策④セキュリティログの確認

「Settings → Security log」には、自分のアカウントで発生した出来事が時系列で並んでいます。不正アクセスがないか、不安を感じたらチェックしてください。

まとめ

GitHub漏洩対策についてお伝えしました。

なお、マネーフォワードは東証プライム上場、銀行法に基づく電子決済等代行業者。Claude CodeやMCPなど最新のAI開発ツール活用にも積極的な企業です。

技術に詳しい会社であっても、こういった事件がおこってしまう。防衛の難しさを物語っています。

ただ、今すぐできることもあります。PATの見直し、GitHubコードに機密が入らないようにする。

セキュリティはこれだけやれば100%安全というものは、ありません。ただ、日ごろの細かい対策の積み重ねが効力を発揮します。大惨事を防ぐために、まずは今できる対策していきましょう。

*記事作成に際し使用した参考公式URL: