OWASP Top 10 を通じて、Webアプリケーションのセキュリティを学んでいきましょう。

OWASPとOWASP Top10についてはこちら。

https://biz.addisteria.com/what_is_owasp_top10/

今回は最新のOWASP TOP10 2025*で3位の座に輝いたSoftware Supply Chain Failures(ソフトウェアサプライチェーンの障害/脆弱性)について解説します。

Laravelアプリケーション開発時の対策や、バイブコーディング(生成AIコーディング)でも役立つ対策も考えていきますね。

Software Supply Chain Failures(ソフトウェアサプライチェーンの障害/脆弱性)

公式ページはこちら:

こちら、コミュニティでの投票では、栄えあるナンバーワンを獲得したとのこと。困る人が多かった証です。

ちなみにOWASPでは、脆弱性リスクランキングを決める際に、データ以外にもコミュニティ投票も活用しています。

Software Supply Chain Failures(ソフトウェアサプライチェーンの障害)とは、ソフトウェアを構築・配布・更新する過程での問題や侵害のことです。

自分が書いたコードは安全でも、使っているライブラリやツールに問題があれば、アプリ全体が危険にさらされされてしまうリスク。

テストした際には、脆弱性が実際に発生する率が最も高かった(5.19%)とあります。具体的には、下記のようなケースが該当します。

-

脆弱性のひそむコンポーネント(ライブラリ)を使ってしまう

-

古くなりサポートされていないソフトウェア、システム、コンポーネント等を使ってしまう

- 更新後に互換性をテストしていない

いってみれば「役立つ」と思って内部にいれた見方が、実はスパイだった!みたいな感じでしょうか。たちが悪いですよね。

なぜこの攻撃が人気なのか?攻撃者の視点で考える

実は、サプライチェーン攻撃は、攻撃者にとって非常に効率的かつ魅力的です。下記のような攻撃が可能となります。

- 人気のあるライブラリに脆弱性を見つける(または仕込む)

- そのライブラリを使っている企業を一斉に攻撃する

一つの脆弱性で、何千・何万もの企業を同時に攻撃できるわけです。

例えば、2019年には信頼できる大手ベンダー「SolarWinds」がマルウェアに侵入され、そのアップデートを通じて約18,000の組織が被害を受けたとされています。

正規のアップデートプロセスを通じて攻撃が広がったため、防ぐことが非常に困難でした。

CWE(共通脆弱性タイプ)

このカテゴリーに含まれる主なCWE(脆弱性分類)は次のとおりです。

-

CWE-477:廃止された(古い)機能を使用している

-

CWE-1104:メンテナンスされていないサードパーティ製コンポーネントの使用

-

CWE-1329:更新できないコンポーネントへの依存

-

CWE-1395:脆弱性のあるサードパーティ製コンポーネントへの依存

対策

この脆弱性に対して、下記のような対策が挙げられます。

-

ソフトウェア部品表(SBOM)を管理する

使用しているソフトウェア全体のSBOMを把握し、中央で管理する。 -

依存関係を継続的にチェックする

-

使っていない依存関係を削除する

-

常にコンポーネントと依存関係のバージョンをチェック

-

よくある脆弱性をチェック

CVEとNVDをチェック。メールアラートにも登録しておく。プロセスを自動化。 - 公式のコンポーネントのみを使う

- 必要なときだけアップグレードする

どのバージョンの依存関係を使うか考慮し、必要なときだけ更新する - メンテナンスされていないコンポーネントがないかチェック

- 定期的にCI/CD, IDEを更新

- CI/CDパイプラインのコンポーネントも管理対象に

Laravelでの対策

Laravelで開発する際には、各種ライブラリを使用します。そういった際に、信頼できないライブラリを使わないようにしましょう。

目安としては、GitHubのページを確認して、下記を満たしていることが挙げられます。

- 公式または信頼できる組織が開発している

- 定期的に更新されている

- 多くの人に使用されている(ダウンロード数・評価)

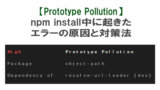

ちなみに、ライブラリを入れたときに【severity vulnerability】というメッセージが表示されることがあります。

run

npm audit fix to fix them, or npm audit for detailsこれは脆弱性が発見されたというWarningです。無視せず、必ず対応しましょう。

ぐぐると対応例はあります。

実際に脆弱性警告が出たときの対処法を書いた記事もあるので、ご興味あれば参考にしてください。

バイブコーディング(生成AIコーディング)での注意点

最近の生成AIツールは、コマンド実行前に許可を求めるようになっているものが多いです。

セキュリティリスクを減らすために有効です。生成AIがコマンドを実行して外部のライブラリをインストールする際には、何をいれるか、チェックしておくことをおすすめします!

勝手におかしなものをいれないよう、チェックする。これが一番大事かと思います。

まとめ

今回の項目は、外部から持ち込まれる脆弱性というたちが悪い項目といえます。コミュニティ投票で栄えある(?)1位に輝いたことからも、困っている人が多いと推察されます。

ただ、いれたライブラリの依存関係をすべてチェックし、さらにチェックしつづけるって、なかなか大変です。

ですが悪意ある人達からみれば、脆弱性のあるライブラリを見つけて、このライブラリを使っている人を一斉攻撃すれば良いので、非常に効率的な手法です。

今後もなくなることはなさそうですね。

悩ましい部分ですが、まずは「あやしげなものはいれない」。シンプルですが、ここをしっかり徹底していきましょう。

OWASP Top10で学ぶセキュリティ、4個目の項目はこちら。

」.png)

-160x90.png)

-120x68.png)

」-120x68.png)